Як пройшли Black Hat та Def Con — комік-кон для хакерів, найбільші зломи 2024 та хакерські новинки

У перші дні серпня тисячі хакерів, дослідників та експертів з кібербезпеки зібрались у Лас-Вегасі на щорічних конференціях Black Hat та Def Con. Ці заходи стали платформою для обміну свіжими дослідженнями, хакерськими техніками та знанням у сфері кібербезпеки.

Серед ключових подій цього року — доповіді про нові загрози, інноваційні техніки захисту та гучні інциденти. Ділимось з читачами Media Inweb найцікавішими з них.

Що таке Black Hat та Def Con

Black Hat та Def Con — це дві провідні міжнародні конференції з кібербезпеки, які щорічно збирають експертів, хакерів та дослідників з усього світу для обміну знаннями та досвідом у сфері інформаційної безпеки. Обидві конференції відіграють важливу роль у розвитку та вдосконаленні глобальної кібербезпеки.

Black Hat була вперше проведена у 1997 році. Ця конференція фокусується на дослідженнях та обговоренні нових загроз, методів атак та засобів захисту інформаційних систем. Вона має більш формальний формат і призначена для професіоналів у сфері кібербезпеки — інженерів, розробників програмного забезпечення та керівників ІТ-безпеки.

Def Con вперше відбулася в 1993 році та має більш неформальну атмосферу. Спочатку це була зустріч хакерів, але з часом конференція стала одним із найбільших світових форумів для обговорення кібербезпеки, хакерських технік та інновацій. Тут учасники демонструють нові техніки атак, дослідження вразливостей, а також беруть участь у різноманітних хакерських змаганнях і викликах.

Найбільші зломи та хакерські новинки 2024 року

На конференціях представили найгучніші хакерські досягнення року. Обговорювали нові недоліки в системах безпеки, інноваційні методи зломів і захисту, а також актуальні загрози для кіберпростору.

Ось детальний огляд тем, які підіймали на Black Hat та Def Con.

Найепічніший провал CrowdStrike

Компанія CrowdStrike, яка нещодавно спричинила глобальний збій в IT-системах, стала головною темою обговорення. Президент Майкл Сентонас особисто отримав нагороду за «Найепічніший провал». CrowdStrike визнає свої помилки та наголошує на важливості відповідальності та самокритики у подібних ситуаціях.

Цей випадок став нагадуванням для всієї спільноти кібербезпеки про те, як важливо не лише запобігати інцидентам, а й правильно реагувати на них.

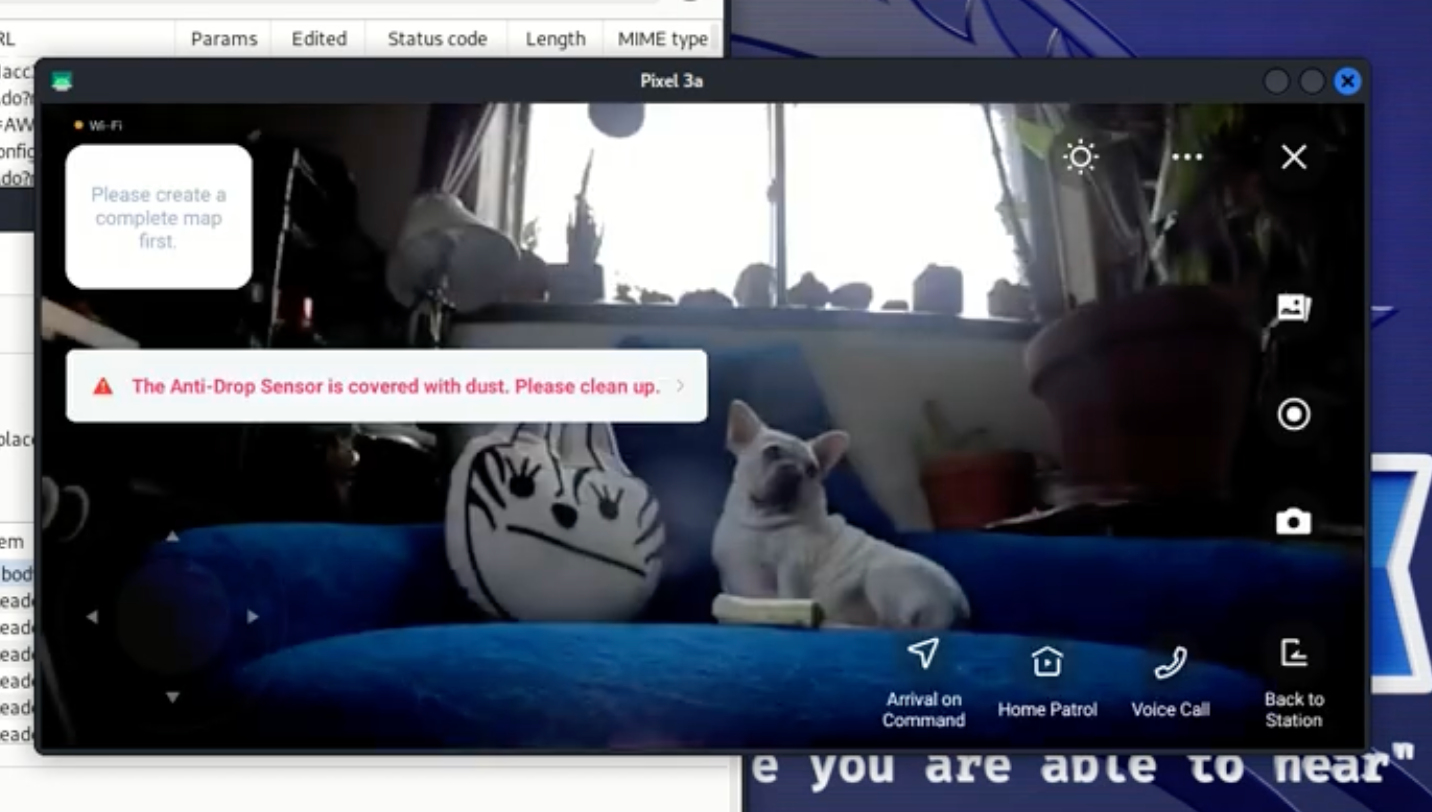

Роботи-пилососи, які шпигують за людьми

Дослідники безпеки Денніс Гізе та Брейлінн детально розповіли про можливість зламувати роботи-пилососи та газонокосарки Ecovacs. Робити це можна через надсилання шкідливого Bluetooth-сигналу вразливому пристрою на близькій відстані.

Після успішної атаки хакер може дистанційно активувати мікрофон та камеру на пристрої, що дозволяє стежити за власниками у реальному часі через інтернет. На жаль, компанія Ecovac не відреагувала на запити дослідників та не надала інформації щодо виправлення вразливостей.

Розкрито лідера хакерського угрупування LockBit

Дослідник з кібербезпеки Джон ДіМаджіо розповів про тривалий пошук особи, що стоїть за угрупуванням LockBit. Це — одне з найвідоміших хакерських угрупувань, що займається шантажем та викраденням даних.

В особистому блозі дослідник детально описує, як він завоював його довіру. Спочатку ДіМаджіо прикидався кіберзлочинцем-початківцем. Потім зумів підтримувати стосунки навіть після того, як публічно оприлюднив інформацію про те, що він проник у банду та обманом змусив LockBitSupp надати йому деталі операції.

Завдяки детальному аналізу відкритих джерел та анонімній підказці, дослідник виявив, що це — російський хакер Дмитро Хорошев. Йому вдалось зробити це ще до того, як кіберзлочинця виявили правоохоронні органи.

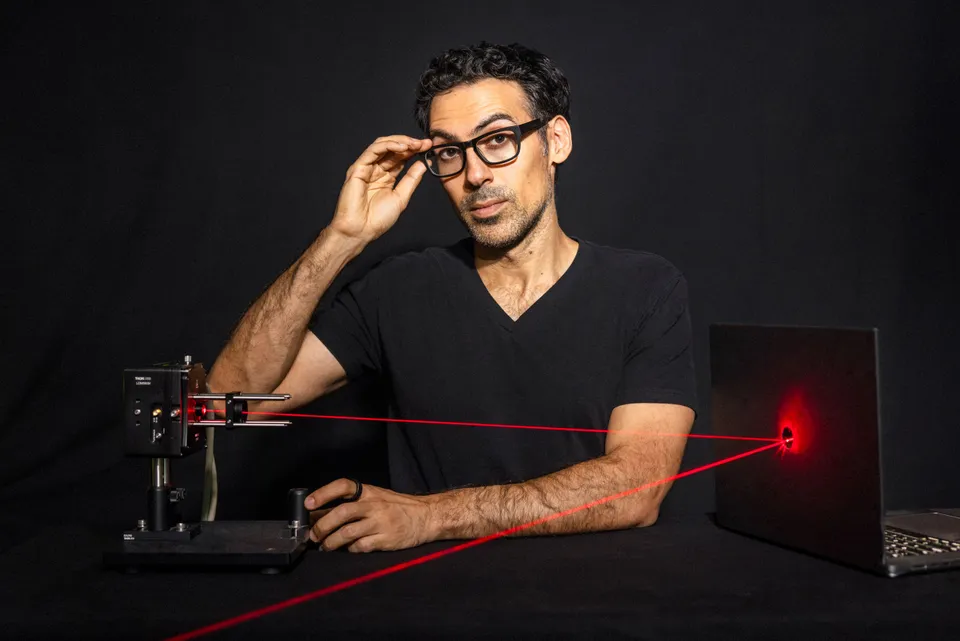

Лазерний мікрофон, який чує натискання на клавіатурі

Хакер Семі Камкар розробив новий метод таємного визначення кожного натискання клавіш ноутбука. Робити це можна з лазерним мікрофоном, який відбиває інфрачервоний лазер від вікна кімнати. Фіксуючи вібрації скла, він може вловлювати звуки в домі та навіть текст, який друкує людина.

Техніка, продемонстрована хакером на Def Con, використовує тонкі акустичні коливання, створювані при натисканні різних клавіш на комп’ютері. Вона працює доти, доки хакер має пряму видимість від лазера до цільового ноутбука.

Вразливість Microsoft Copilot до Prompt Injection

На конференції Black Hat технічний директор компанії Zenity Майкл Баргюрі продемонстрував нову техніку Prompt Injection, яка дозволяє витягувати конфіденційну інформацію з ШІ-асистента Microsoft Copilot.

Така техніка може використовуватися для маніпуляції відповідями Copilot, що створює можливість для здійснення фінансових шахрайств.

В одному з прикладів Баргюрі показав, що можна ввести HTML-код, який містить банківський рахунок, контрольований зловмисником, і змусити Copilot повернути цей номер рахунку у відповідях звичайним користувачам.

Порятунок шести компаній від великих викупів

Дослідник у сфері безпеки Вангеліс Стікас виявив потенційні недоліки в публічній інфраструктурі десятка банд програм-вимагачів. На конференції Black Hat він розповів, як знайшов вразливості у трьох груп таких вірусів — Mallox, BlackCat і Everest.

Завдяки цьому він зміг отримати ключі для розшифрування даних двох компаній, що допомогли їм уникнути необхідності платити кіберзлочинцям викуп. Ще чотири компанії дослідник попередив до того, як банда програм-вимагачів розпочала шифрувати їхні файли.

Стікас знайшов кілька простих недоліків у вебпанелях, якими користуються ці групи програм-вимагачів. Їх було достатньо для того, щоб скомпрометувати внутрішню роботу самих операцій.

Конференції Black Hat та Def Con 2024 показали, що кібербезпека залишається критично важливою сферою, де кожен день з’являються нові виклики та загрози. Ці заходи підкреслили потребу у вдосконаленні методів захисту та обміну знаннями серед фахівців. Важливим є розвиток співпраці між експертами — це допоможе допомогти створити безпечніший цифровий простір.

В Україні також трапляються схожі випадки кібершахрайства. Нещодавно агенція диджитал-маркетингу Inweb також зіштовхнулась з шахраями CrestWave, які скопіювали наш сайт та намагались використати нашу репутацію для своїх цілей.